Firewall layer 2: Unterschied zwischen den Versionen

| [unmarkierte Version] | [unmarkierte Version] |

Mho (Diskussion | Beiträge) (→Konfigurationsbeispiel) |

Mho (Diskussion | Beiträge) |

||

| Zeile 17: | Zeile 17: | ||

{{backbutton}} | {{backbutton}} | ||

| − | Die integrierte Firewall isoliert die Netzwerkumgebung des | + | Die integrierte Firewall isoliert die Netzwerkumgebung des Shopfloor-LAN von der des Officefloor-LAN. Auf dieser Seite erfahren Sie, wie Sie den Zugriff aus dem Officefloor-LAN in das Shopfloor-LAN für bestimmte Systeme erlauben können. |

__FORCETOC__ | __FORCETOC__ | ||

| Zeile 27: | Zeile 27: | ||

Das Industrial Gateway teilt durch die beiden Anschlüsse LAN 1 und LAN 2 ein einziges Netzwerk in zwei verschiedene Netzwerke. | Das Industrial Gateway teilt durch die beiden Anschlüsse LAN 1 und LAN 2 ein einziges Netzwerk in zwei verschiedene Netzwerke. | ||

| − | Die zu schützenden Systeme benötigen eine Verbindung zum Anschluss LAN 1. Alle an LAN 1 angeschlossenen Geräte bilden das | + | Die zu schützenden Systeme benötigen eine Verbindung zum Anschluss LAN 1. Alle an LAN 1 angeschlossenen Geräte bilden das Shopfloor-LAN. Alle Systeme, die an LAN 2 angeschlossen sind, bilden das ungeschützte Officefloor-LAN. |

| Zeile 58: | Zeile 58: | ||

[[File:FW5 250316.png|130px|right]] | [[File:FW5 250316.png|130px|right]] | ||

| − | Im | + | Im Shopfloor LAN befindet sich ein IGW/935 mit der IP-Adresse <tt>192.168.178.45</tt>, im Officefloor LAN ein PC mit der IP-Adresse <tt>192.168.178.23</tt>. Beide Netzwerke sind durch ein IGW/936-FW voneinander getrennt. Das IGW/936-FW befindet sich zunächst im Auslieferzustand (Werkseinstellung: Firewall-Funktionen = Aus). |

| Zeile 70: | Zeile 70: | ||

| − | # Schalten Sie in der SSV/WebUI-Konfigurationsoberfläche des IGW/936-FW die [[Firewall layer 2#Firewall aktivieren|Firewall-Funktionen]] ein, um | + | # Schalten Sie in der SSV/WebUI-Konfigurationsoberfläche des IGW/936-FW die [[Firewall layer 2#Firewall aktivieren|Firewall-Funktionen]] ein, um Shopfloor-LAN und Officefloor-LAN voneinander zu trennen. Das IGW/935 (IP-Adresse: <tt>192.168.178.45</tt>) ist für den PC nun nicht mehr erreichbar. |

#: <br /> | #: <br /> | ||

| − | # Prüfen Sie mit Hilfe eines nmap-Aufrufs vom PC aus, ob das IGW/935 im | + | # Prüfen Sie mit Hilfe eines nmap-Aufrufs vom PC aus, ob das IGW/935 im Shopfloor-LAN noch erreichbar ist.<br /> Mit <tt>nmap -sP 192.168.178.0/24</tt> wird das gesamte Netzwerk nach vorhandenen Rechnern durchsucht (-sP → nmap Ping Scan). Alle gefundenen Rechner werden von nmap aufgelistet. Das IGW/935 mit der IP-Adresse <tt>192.168.178.45</tt> wird noch in dieser Liste auftauchen. Wenn Sie vom PC aus über http://192.168.178.45:7777 versuchen auf die SSV/WebUI-Oberfläche des IGW/935 zuzugreifen, wird dieser Versuch fehlschlagen. Der nmap-Aufruf <tt>nmap –sT –p 7700-7799 192.168.178.45</tt> zeigt, dass der TCP-Port <tt>7777</tt> (wie alle anderen TCP- und UDP-Ports zwischen <tt>1</tt> und <tt>65.535</tt>) von den Firewall-Funktionen des IGW/936-FW blockiert wird. Ein IT-Monitoring-Programm, das auf dem PC im Officefloor-LAN läuft, liefert für das IGW/935 z.B. folgenden Zustand: <br /> [[File:FW6 250316.png|300px|left]] <br clear=all/> Per Ping ist das IGW/935 im Shopfloor LAN für das IT-Monitoring noch erreichbar. Der HTTP-Request wird allerdings vom IGW/936-FW blockiert. Um zu verhindern, dass die Baugruppen im Shopfloor-LAN auf einen Ping aus Officefloor-LAN heraus antworten, deaktivieren Sie in den IGW/936-FW-Einstellungen <small>'''Allow ping'''</small>. |

#: <br /> | #: <br /> | ||

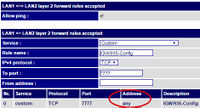

# Erstellen Sie nun eine neue Firewall-Regel mit dem <small>'''Rule name'''</small> <tt>IGW/935-Config</tt>. <br /> | # Erstellen Sie nun eine neue Firewall-Regel mit dem <small>'''Rule name'''</small> <tt>IGW/935-Config</tt>. <br /> | ||

| Zeile 78: | Zeile 78: | ||

## Tragen Sie in das Feld <small>'''To port'''</small> <tt>7777</tt>ein. | ## Tragen Sie in das Feld <small>'''To port'''</small> <tt>7777</tt>ein. | ||

## [[File:FW2 260316 B.jpg|200 px|right]] Klicken Sie erst auf <code>Add</code> und danach auf <code>Apply</code>. <br /> | ## [[File:FW2 260316 B.jpg|200 px|right]] Klicken Sie erst auf <code>Add</code> und danach auf <code>Apply</code>. <br /> | ||

| − | #:✔ Nun kann vom | + | #:✔ Nun kann vom Officefloor-LAN aus der PC mit der IP-Adresse <tt>192.168.178.23</tt> die SSV/WebUI-Oberfläche des IGW/935 über den Link <tt><nowiki>http://192.168.178.45:7777</nowiki></tt> erreichen. <br /> Um zu verhindern, dass auch jeder andere PC aus dem Officefloor-LAN über den Link <tt><nowiki>http://192.168.178.45:7777</nowiki></tt> das IGW/935-SSV/WebUI erreichen kann, fahren Sie mit dem folgenden Schritt fort. |

#: <br /> | #: <br /> | ||

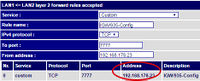

# Editieren Sie den Eintrag mit dem <small>'''Rule name'''</small> <tt>IGW/935-Config</tt>. <br /> | # Editieren Sie den Eintrag mit dem <small>'''Rule name'''</small> <tt>IGW/935-Config</tt>. <br /> | ||

| Zeile 85: | Zeile 85: | ||

| − | ✔ Das IT-Monitoring-Programm auf dem PC mit der IP-Adresse <tt>192.168.178.23</tt> im | + | ✔ Das IT-Monitoring-Programm auf dem PC mit der IP-Adresse <tt>192.168.178.23</tt> im Officefloor-LAN kann nun sowohl per Ping als auch per HTTP-Request (http://192.168.178.45:7777) den Zustand des IGW/935 im Shopfloor-LAN überwachen und bei Verfügbarkeitsproblemen eine Nachricht an den zuständigen Mitarbeiter schicken. |

::[[File:FW1 270316.png|300px|left]] | ::[[File:FW1 270316.png|300px|left]] | ||

| Zeile 93: | Zeile 93: | ||

{| class="wikitable"; style= "border-left: 1px solid blue" | {| class="wikitable"; style= "border-left: 1px solid blue" | ||

|[[File:Hinweis.jpg|50px|link=]] | |[[File:Hinweis.jpg|50px|link=]] | ||

| − | |'''Beachten Sie:''' Mit der hier beschriebenen Firewall-Einstellung besitzt das IGW/935 im | + | |'''Beachten Sie:''' Mit der hier beschriebenen Firewall-Einstellung besitzt das IGW/935 im Shopfloor-LAN keinen Zugriff mehr auf Dienste im Officefloor-LAN wie z.B. einen im Officefloor-LAN vorhandenen Internet-Zugang. Eine eventuell eingestellte Zeitsynchronisation <!-- Link zu Time and date, wenn Artikel erstellt --> des IGW/935 mit einem NTP-Server im Internet wird nun fehlschlagen. |

|} | |} | ||

| Zeile 101: | Zeile 101: | ||

<br clear=all/> | <br clear=all/> | ||

| − | Durch die LAN2-Verbindung des IGW/936-FW in Richtung | + | Durch die LAN2-Verbindung des IGW/936-FW in Richtung Officefloor-LAN präsentiert sich das IGW/935 mit der IP-Adresse <tt>192.168.178.45</tt> nun als LAN-Teilnehmer mit einer 1.000 Mbps-Verbindung. |

== Konfigurationsbeispiel: Modbus == | == Konfigurationsbeispiel: Modbus == | ||

[[File:FW1 280316.png|130px|right]] | [[File:FW1 280316.png|130px|right]] | ||

| − | Im | + | Im Shopfloor-LAN befindet sich ein PC mit einem Modbus-Slave. Er ist über die IP-Adresse <tt>192.168.178.21</tt> erreichbar. Im Officefloor-LAN existiert ein PC mit der IP-Adresse <tt>192.168.178.23</tt>. Dieser PC soll als Modbus-Master auf den Slave im Shopfloor-LAN zugreifen können. Beide Netzwerke sind durch ein IGW/936-FW voneinander getrennt. Das IGW/936-FW befindet sich zunächst im Auslieferzustand (Werkseinstellung: Firewall-Funktionen = Aus). |

| Zeile 124: | Zeile 124: | ||

##Klicken Sie erst auf <code>Add</code> und danach auf <code>Apply</code>. | ##Klicken Sie erst auf <code>Add</code> und danach auf <code>Apply</code>. | ||

#: <br /> | #: <br /> | ||

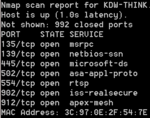

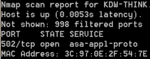

| − | #Prüfen Sie mit Hilfe eines erneuten nmap-Aufrufs vom PC im | + | #Prüfen Sie mit Hilfe eines erneuten nmap-Aufrufs vom PC im Officefloor-LAN aus, welche TCP-Ports auf dem PC im Shopfloor-LAN nun noch erreichbar sind. <br />Mit <tt>nmap –sT –p 1-999 192.168.178.21</tt> ergibt sich für den unter Windows 7 laufenden PC mit dem Modbus-Slave nun die hier folgende nmap-Ausgabe:<br /> [[File:FW4 280316.png|150px|left]] <br clear=all/> |

| Zeile 132: | Zeile 132: | ||

{| class="wikitable"; style= "border-left: 1px solid blue" | {| class="wikitable"; style= "border-left: 1px solid blue" | ||

|[[File:Hinweis.jpg|50px|link=]] | |[[File:Hinweis.jpg|50px|link=]] | ||

| − | |Modbus-TCP benutzt standardmäßig den Port 502/TCP. Durch den vorgefertigten Service Modbus wird 502/TCP freigeschaltet, so dass ein TCP-Client (Modbus-Master) im | + | |Modbus-TCP benutzt standardmäßig den Port 502/TCP. Durch den vorgefertigten Service Modbus wird 502/TCP freigeschaltet, so dass ein TCP-Client (Modbus-Master) im Officefloor-LAN eine Verbindung zu einem TCP-Server (Modbus-Slave) im Shopfloor-LAN aufbauen kann. |

|} | |} | ||

Version vom 31. März 2016, 15:08 Uhr

Die integrierte Firewall isoliert die Netzwerkumgebung des Shopfloor-LAN von der des Officefloor-LAN. Auf dieser Seite erfahren Sie, wie Sie den Zugriff aus dem Officefloor-LAN in das Shopfloor-LAN für bestimmte Systeme erlauben können.

Inhaltsverzeichnis

Beschreibung

Bei einer Firewall layer 2 erfolgen die Filterfunktionen in der Sicherungsschicht (Data Link Layer) des ISO-/OSI-Schichtenmodells. Für die Konfiguration der Firewall bedeutet dies, dass keine Veränderungen der IP-Adressen innerhalb der Netzwerke, die getrennt werden sollen, nötig sind.

Das Industrial Gateway teilt durch die beiden Anschlüsse LAN 1 und LAN 2 ein einziges Netzwerk in zwei verschiedene Netzwerke. Die zu schützenden Systeme benötigen eine Verbindung zum Anschluss LAN 1. Alle an LAN 1 angeschlossenen Geräte bilden das Shopfloor-LAN. Alle Systeme, die an LAN 2 angeschlossen sind, bilden das ungeschützte Officefloor-LAN.

Die Firewall konfigurieren

| Beachten Sie: In den Werkseinstellungen ist die Firewall ausgeschaltet. LAN1 und LAN2 sind völlig transparent miteinander verbunden. Es sind in diesem Zustand keine Firewall-Funktionalität und somit auch keine Schutzfunktionen aktiv. |

✘ Die Einstellungen des Firewall-Betriebs finden Sie unter dem Menüpunkt Services.

Firewall aktivieren

- ► Setzen Sie ein Häkchen in die Checkbox Enable service.

- ✔ Die Netzwerke LAN 1 und LAN 2 sind voneinander getrennt. Sie können nun Regeln erstellen, um bestimmte Verbindungen zu ermöglichen.

Regeln erstellen

- Geben Sie die gewünschten Regeln unter LAN1 <= LAN2 layer 2 forward rules accepted ein.

- Klicken Sie auf die Schaltfläche

Addum die Regel hinzuzufügen. - Bestätigen Sie die Konfiguration mit

OKoderApply.

- ✔ Die Regel wird nun in der Liste aufgeführt.

Konfigurationsbeispiel

Im Shopfloor LAN befindet sich ein IGW/935 mit der IP-Adresse 192.168.178.45, im Officefloor LAN ein PC mit der IP-Adresse 192.168.178.23. Beide Netzwerke sind durch ein IGW/936-FW voneinander getrennt. Das IGW/936-FW befindet sich zunächst im Auslieferzustand (Werkseinstellung: Firewall-Funktionen = Aus).

| In diesem Beispiel wird mehrfach auf den Security Scanner nmap zugegriffen. Um das Beispiel nachzuvollziehen oder Firewall-Aufgabenstellungen zu testen, installieren Sie nmap (https://nmap.org/) auf Ihrem PC. |

- Schalten Sie in der SSV/WebUI-Konfigurationsoberfläche des IGW/936-FW die Firewall-Funktionen ein, um Shopfloor-LAN und Officefloor-LAN voneinander zu trennen. Das IGW/935 (IP-Adresse: 192.168.178.45) ist für den PC nun nicht mehr erreichbar.

-

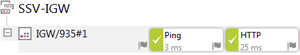

- Prüfen Sie mit Hilfe eines nmap-Aufrufs vom PC aus, ob das IGW/935 im Shopfloor-LAN noch erreichbar ist.

Mit nmap -sP 192.168.178.0/24 wird das gesamte Netzwerk nach vorhandenen Rechnern durchsucht (-sP → nmap Ping Scan). Alle gefundenen Rechner werden von nmap aufgelistet. Das IGW/935 mit der IP-Adresse 192.168.178.45 wird noch in dieser Liste auftauchen. Wenn Sie vom PC aus über http://192.168.178.45:7777 versuchen auf die SSV/WebUI-Oberfläche des IGW/935 zuzugreifen, wird dieser Versuch fehlschlagen. Der nmap-Aufruf nmap –sT –p 7700-7799 192.168.178.45 zeigt, dass der TCP-Port 7777 (wie alle anderen TCP- und UDP-Ports zwischen 1 und 65.535) von den Firewall-Funktionen des IGW/936-FW blockiert wird. Ein IT-Monitoring-Programm, das auf dem PC im Officefloor-LAN läuft, liefert für das IGW/935 z.B. folgenden Zustand:

Per Ping ist das IGW/935 im Shopfloor LAN für das IT-Monitoring noch erreichbar. Der HTTP-Request wird allerdings vom IGW/936-FW blockiert. Um zu verhindern, dass die Baugruppen im Shopfloor-LAN auf einen Ping aus Officefloor-LAN heraus antworten, deaktivieren Sie in den IGW/936-FW-Einstellungen Allow ping. -

- Erstellen Sie nun eine neue Firewall-Regel mit dem Rule name IGW/935-Config.

- Wählen Sie Tcp im Bereich IPv4-Transportprotokoll

- Tragen Sie in das Feld To port 7777ein.

- Klicken Sie erst auf

Addund danach aufApply.

- ✔ Nun kann vom Officefloor-LAN aus der PC mit der IP-Adresse 192.168.178.23 die SSV/WebUI-Oberfläche des IGW/935 über den Link http://192.168.178.45:7777 erreichen.

Um zu verhindern, dass auch jeder andere PC aus dem Officefloor-LAN über den Link http://192.168.178.45:7777 das IGW/935-SSV/WebUI erreichen kann, fahren Sie mit dem folgenden Schritt fort. -

- Editieren Sie den Eintrag mit dem Rule name IGW/935-Config.

- Klicken Sie auf den Stift am rechten Rand des Feldes und tragen Sie in das Feld From address die IP-Adresse 192.168.178.23 ein.

- Klicken Sie erst auf

Replaceund danach aufApply.

✔ Das IT-Monitoring-Programm auf dem PC mit der IP-Adresse 192.168.178.23 im Officefloor-LAN kann nun sowohl per Ping als auch per HTTP-Request (http://192.168.178.45:7777) den Zustand des IGW/935 im Shopfloor-LAN überwachen und bei Verfügbarkeitsproblemen eine Nachricht an den zuständigen Mitarbeiter schicken.

| Beachten Sie: Mit der hier beschriebenen Firewall-Einstellung besitzt das IGW/935 im Shopfloor-LAN keinen Zugriff mehr auf Dienste im Officefloor-LAN wie z.B. einen im Officefloor-LAN vorhandenen Internet-Zugang. Eine eventuell eingestellte Zeitsynchronisation des IGW/935 mit einem NTP-Server im Internet wird nun fehlschlagen. |

Das IGW/935 ist innerhalb des LANs nun indirekt mit 1.000 Mbps statt mit 100 Mbps eingebunden. Die LAN1-Schnittstelle des IGW/935 unterstützt wie LAN1 des IGW/936-FW zwar nur 10 und 100 Mbps. LAN2 des IGW/936-FW ist allerdings für 10/100/1.000 Mbps geeignet.

Durch die LAN2-Verbindung des IGW/936-FW in Richtung Officefloor-LAN präsentiert sich das IGW/935 mit der IP-Adresse 192.168.178.45 nun als LAN-Teilnehmer mit einer 1.000 Mbps-Verbindung.

Konfigurationsbeispiel: Modbus

Im Shopfloor-LAN befindet sich ein PC mit einem Modbus-Slave. Er ist über die IP-Adresse 192.168.178.21 erreichbar. Im Officefloor-LAN existiert ein PC mit der IP-Adresse 192.168.178.23. Dieser PC soll als Modbus-Master auf den Slave im Shopfloor-LAN zugreifen können. Beide Netzwerke sind durch ein IGW/936-FW voneinander getrennt. Das IGW/936-FW befindet sich zunächst im Auslieferzustand (Werkseinstellung: Firewall-Funktionen = Aus).

| In diesem Beispiel wird mehrfach auf den Security Scanner nmap zugegriffen. Um das Beispiel nachzuvollziehen oder Firewall-Aufgabenstellungen zu testen, installieren Sie nmap (https://nmap.org/) auf Ihrem PC. |

- Prüfen Sie mit Hilfe eines nmap-Aufrufs vom PC im Officefloor-LAN aus, welche TCP-Ports auf dem PC im Shopfloor-LAN erreichbar sind.

Mit nmap –sT –p 1-999 192.168.178.21 könnte sich zum Beispiel für einen unter Windows 7 laufenden PC die hier folgende nmap-Ausgabe ergeben:

Die Einschränkung auf die TCP-Ports 1 bis 999 erfolgte aus Zeitgründen. Je mehr Ports nmap prüfen soll, desto länger dauert die Prüfung. -

- Schalten Sie in der SSV/WebUI-Konfigurationsoberfläche des IGW/936-FW die Firewall-Funktionen ein, um Shopfloor-LAN und Officefloor-LAN voneinander zu trennen.

✔ Der PC mit dem Modbus-Master (IP-Adr.: 192.168.178.21) ist nun für den PC im Officefloor-LAN nicht mehr erreichbar. -

- Erstellen Sie nun eine neue Firewall-Regel.

- Wählen Sie im Bereich Service Modbus aus.

- Tragen Sie 192.168.178.23 in das Feld From address ein.

- Klicken Sie erst auf

Addund danach aufApply.

- Prüfen Sie mit Hilfe eines erneuten nmap-Aufrufs vom PC im Officefloor-LAN aus, welche TCP-Ports auf dem PC im Shopfloor-LAN nun noch erreichbar sind.

Mit nmap –sT –p 1-999 192.168.178.21 ergibt sich für den unter Windows 7 laufenden PC mit dem Modbus-Slave nun die hier folgende nmap-Ausgabe:

✔ Aus dem Officefloor-LAN kann nur noch der PC mit der IP-Adresse 192.168.178.23 den Modbus-Slave im Shopfloor-LAN erreichen.

| Modbus-TCP benutzt standardmäßig den Port 502/TCP. Durch den vorgefertigten Service Modbus wird 502/TCP freigeschaltet, so dass ein TCP-Client (Modbus-Master) im Officefloor-LAN eine Verbindung zu einem TCP-Server (Modbus-Slave) im Shopfloor-LAN aufbauen kann. |